In mijn thuiskantoor staat een DGX Spark met OpenClaw. Het is verbonden met mijn telefoon en laptop via beveiligde tunnels en is uitgegroeid tot het besturingssysteem waarop ik mijn huishouden run, zonder overdrijving.

Mijn vrouw en ik gebruiken het om het schema van onze kinderen te plannen. Ik heb een agentvaardigheid gemaakt die elke ochtend het schoollunchmenu weergeeft als herinnering. Een ander houdt de lotingen van tenniswedstrijden bij. Ik heb de Model Context Protocol (MCP)-servers via Zapier verbonden om mijn e-mail, agenda en Discord te synchroniseren. Het geeft mij een duwtje in de rug bij dingen die ik anders zou vergeten. Het bevat alle context die ik niet in mijn hoofd kan houden. Het is mijn diepste gedachtenpartner geworden: de plek waar halfgevormde strategische ideeën werkelijkheid worden voordat ze zelfs maar in de verdrukking komen.

OpenClaw heeft niet alleen mijn persoonlijke productiviteit veranderd. Het heeft de manier waarop we als gezin opereren fundamenteel veranderd.

En dat is precies waarom ik doodsbang ben voor waar hij aan blootgesteld zou kunnen worden.

De snelst groeiende Open bron Project het is ook een Enorm doel

OpenClaw kwam niet zomaar van de grond: het explodeerde.

Toen Peter Steinberger in november 2025 de eerste versie uitbracht van wat OpenClaw zou worden, ging deze sneller viraal dan wat dan ook in de geschiedenis van open source: 60.000 GitHub-sterren in een paar dagen, honderdduizenden in een paar maanden. NVIDIA-CEO Jensen Huang noemde het het ‘besturingssysteem voor persoonlijke kunstmatige intelligentie’. Ontwikkelaars over de hele wereld zijn begonnen hun workflows en levens daaromheen te bouwen.

De opwinding is terecht.

OpenClaw vertegenwoordigt een echte paradigmaverschuiving: van de kunstmatige intelligentie waarmee u praat naar de kunstmatige intelligentie die namens u handelt. Het leest uw bestanden, beheert uw tools, voert shell-opdrachten uit, maakt verbinding met elk berichtenplatform dat u gebruikt en creëert nieuwe functies voor zichzelf terwijl u slaapt. Het komt, zoals een early adopter zei, het dichtst in de buurt van Jarvis dat we ooit hebben gezien.

Maar dit is wat mij ’s nachts wakker houdt: OpenClaw was ook het brandpunt van een van de meest geconcentreerde veiligheidscrises in de open source-geschiedenis.

Binnen drie weken na de virusuitbraak zagen we een golf van ernstige veiligheidsincidenten:

- CVE-2026-25253: Kritieke uitvoering van code op afstand kwetsbaarheid waarbij het bezoeken van een enkele kwaadaardige webpagina voldoende was om iemands agent te kapen

- 135.000+ blootgesteld Instanties van OpenClaw op het openbare internet, waarvan vele duizenden kwetsbaar waren

- Een gecoördineerde aanval op de toeleveringsketen genoemd KlauwHavoc heeft meer dan 800 kwaadaardige vaardigheden in ClawHub geïmplanteerd (ongeveer 20% van het gehele register) door infostealers te verspreiden onder het mom van legitieme productiviteitstools.

- Een beveiligingsonderzoeker heeft opzettelijk een kwaadwillende vaardigheid van een derde partij gecreëerd die gegevensexfiltratie en tijdige invoeging uitvoert zonder medeweten van de gebruiker om beveiligingsfouten in OpenClaw-implementaties aan te tonen.

- Natiestaten hebben agentschappen verboden dit programma te runnen. En soortgelijke patronen zien we ook binnen bedrijven.

Dit is geen theoretisch risico. Het gebeurt al.

Het is zijn verdienste dat Peter transparant was over de risico’s en dat het team de problemen snel oploste. Maar de structurele realiteit is grimmig: een agent met volledige systeemtoegang, een breed netwerkbereik en een door de gemeenschap geleverd ecosysteem van expertise is een buitengewoon aantrekkelijk aanvalsoppervlak. En de mensen die het meeste risico lopen, zijn degenen zoals ik, degenen die diep zijn gegaan, die alles met elkaar hebben verbonden, die het onmisbaar hebben gemaakt.

De kloof tussen ‘krachtig’ en ‘veilig’

Het afgelopen jaar is het ecosysteem begonnen te reageren.

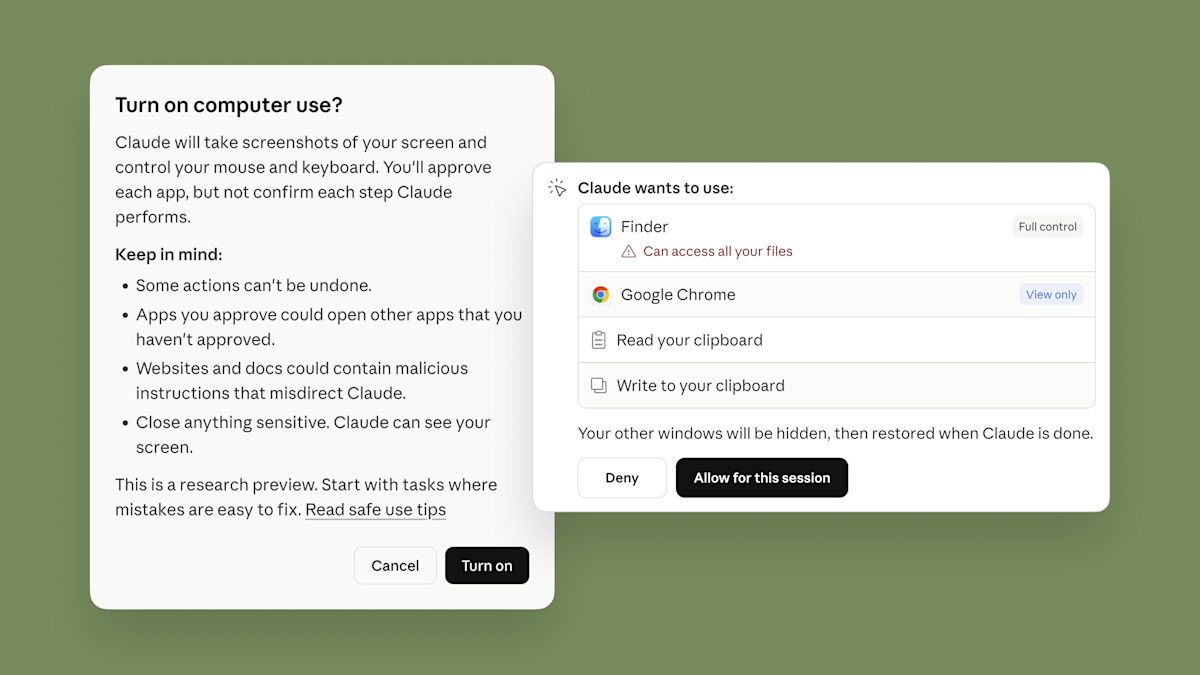

Toen NVIDIA vorige week op GTC 2026 NemoClaw en OpenShell aankondigde, werd een cruciaal stukje van de puzzel aangepakt. OpenShell biedt de sandbox op infrastructuurniveau die OpenClaw nooit heeft gehad: kernelisolatie, netwerktoegang standaard geweigerd, op YAML gebaseerde beleidshandhaving en een privacyrouter die gevoelige gegevens lokaal houdt. Dit is een out-of-process-toepassing, wat betekent dat de besturingselementen zich buiten de agent bevinden en niet door de agent kunnen worden overschreven.

Cisco bouwt voort op dit fundament. Ons AI-advocacy-team heeft gepubliceerd onderzoek laat precies zien hoe kwaadaardige vaardigheden het vertrouwensmodel misbruiken – door tijdige injectie, diefstal van inloggegevens, stille exfiltratie – en een open source vrijgeven Vaardigheidsscanner zodat de gemeenschap kan gaan controleren wat ze installeren. We hebben geschreven over hoe OpenShell beperkt wat agenten kunnen doen, terwijl Cisco AI Defense verifieert wat ze hebben gedaan.

Maar wat er nog ontbrak: het operationele niveau. De operatie die een ontwikkelaar of een veiligheidsbewuste familie als de mijne dagelijks uitvoert om een klauw onder controle te houden. OpenShell geeft je de sandbox. Cisco levert u de scanners. Maar wie beheert de blokkeerlijsten? Wie ziet de waarschuwingen als er om 02.00 uur iets misgaat? Dit is DefenseClaw.

Maak kennis met DefenseClaw: vereenvoudig uw veilige OpenClaw-implementatie

DefenseClaw is een open source-project van Cisco. Het is de agent-governancelaag die bovenop OpenShell zit en de open source-scanners van Cisco omvat tot iets dat een ontwikkelaar in minder dan vijf minuten kan implementeren.

DefenseClaw doet drie dingen:

1) Het scant alles voordat het wordt uitgevoerd. Elke vaardigheid, elke tool, elke plug-invoordat toegang wordt verleend tot de klauwomgeving en elk stukje code dat door de klauw wordt gegenereerd, wordt gescand. De scanengine bevat vijf hulpmiddelen:

![]()

het scant eerst, controleert de blokkeer-/toegestane lijsten, genereert een manifest en installeert daarna pas. Niets komt voorbij de toegangspoort.

2) Detecteer bedreigingen tijdens runtime, niet alleen bij binnenkomst.

3) Dwing blokkeer- en toestemmingslijsten af en de toepassing is niet adviserend.

En dit is het deel dat belangrijk is voor iedereen die op grote schaal klauwen gebruikt: elke klauw wordt waarneembaar geboren

Het is nul, want de klauw regeerde in minder dan vijf minuten.

DefenseClaw zal op 27 maart 2026 beschikbaar zijn op GitHub. Geef de repository een ster, rapporteer problemen en draag bij aan github.com/cisco-ai-defense/defenseclaw.

Voor meer informatie over Cisco’s werk op het gebied van AI-beveiliging, bekijk onze recente berichten op bescherm bedrijfsagenten met NVIDIA OpenShell en de onze open source vaardigheidsscanner.