Agent AI en Agent Network

Traditionele beveiligingsproducten beschermen bronnen zoals apparaten, eindpunten, gebruikers, applicaties en workloads. De agenten vertegenwoordigen een aparte categorie activiteiten. Deze agenten zijn zeer intelligent en autonoom. Ze gebruiken machinale snelheid en opereren op IoT-schaal. De opkomst van kunstmatige intelligentie-agenten, de opkomst en acceptatie van kunstmatige intelligentie-agenten en netwerken van agenten om namens mensen taken uit te voeren, heeft unieke uitdagingen geïntroduceerd voor bestaande beveiligingsproducten.

Tegelijkertijd maken de agenten gebruik van de netwerkinfrastructuur en applicaties van dezelfde gebruikers om te communiceren. Deze infrastructuur omvat internet, private en openbare clouds en de interne netwerken van de organisatie, inclusief campussen, filialen en datacenters. Als gevolg hiervan moeten beveiligingsoplossingen zoals Zero Trust evolueren om de communicatie van kunstmatige intelligentie te beschermen.

Beperkingen van de huidige beveiligingsoplossingen

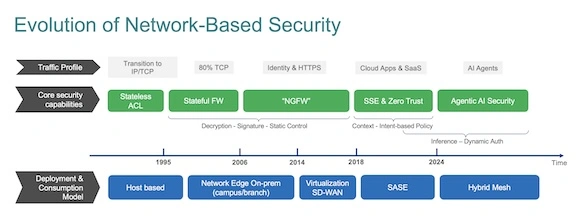

Traditionele netwerkgebaseerde beveiliging, van firewall-apparaten tot cloudservices, biedt ondanks decennia van evolutie de volgende kenmerken.

- Netwerkhandel onderschept en probeert duidelijke gegevens te verkrijgen voor inspectie en beleidscontrole. Inspectie en beleid zijn van toepassing op alle niveaus tot aan de inhoud van de applicatie.

- Het herstelt de context uit de gegevens van de pakketten, waaronder (maar niet beperkt tot) identiteit, houding en eindpuntrisicoscores, applicaties en diensten. Het omvat ook beveiligingsinformatie. Deze context en intelligentie sturen de beslissingen over het beveiligingsbeleid in combinatie met de gegevens van de pakketten die voorhanden zijn. De contextuele gegevens kunnen synthetisch zijn en een periode of meerdere transacties omvatten.

- Het streeft ernaar om beleidsbeslissingen in realtime te nemen over transacties, maar ondersteunt ook offline analyse en heuristiek.

- Volgt het beveiligingsbeleid dat door beheerders is vastgesteld, van eenvoudige netwerkbloklijsten tot beleid zonder vertrouwen dat minder bevoorrecht is tot geavanceerde scanprofielen. Het doel is maximale beveiliging met behoud van efficiëntie en de beste gebruikerservaring.

Zelfs met de recente evolutie van Zero Trust en Security SaaS (SSE en SASE), blijven de meeste beveiligingsoplossingen op de markt bestaan:

- Statisch: Beveiligingsbeleid en inlichtingenfeeds worden meestal statisch of langzaam bijgewerkt. Zelfs met “intentie-gebaseerd” beleid, vertegenwoordigen deze meestal alleen abstracte beleidseigenschappen. Ze kunnen de dynamiek van de agent niet bijhouden.

- Op patronen gebaseerd: De detectiemechanismen, zowel op transactiegegevens als op externe contextuele gegevens, zijn grotendeels gebaseerd op patroonovereenkomsten of handtekeningen.

- Geïsoleerd: Inspecties en veiligheidsonderzoeken werken op individuele transacties. Externe SIEM- en UEBA-functies kunnen transactieregisters correleren, maar het resultaat is niet in realtime.

De volgende grafiek illustreert de evolutie van op netwerk gebaseerde beveiliging. Kunstmatige intelligentie-agenten sturen een nieuwe golf van transformatie aan.

Veiligheid voor agent

AI-agenten kunnen worden gedistribueerd binnen dezelfde netwerk- en traditionele bronneninfrastructuur zoals apparaten, eindpunten, gebruikers, applicaties en workloads. Het dynamische karakter van de AI van de AI vereist echter een nieuwe veiligheidsworkflow, met de volgende elementen.

Agent onboarding en autorisatie

Voordat een kunstmatige intelligentie-agent taken namens een menselijke gebruiker kan uitvoeren, moet deze aan boord zijn en de juiste privileges en rollen toegewezen krijgen. Bij deze stap is de menselijke gebruiker “in de cyclus” voor de agenten.

In tegenstelling tot traditionele bronnen zoals applicaties kunnen zowel beheerders als eindgebruikers agenten aan boord brengen en rollen delegeren. De rol van de eindgebruiker is uniek. Aan de ene kant bevindt de eindgebruiker zich aan de rand en krijgt hij de privileges van “agent-onboarding” toegewezen door hun beheerder. Aan de andere kant fungeert de eindgebruiker als beheerder van zijn agenten. Om deze dubbele rol te beheren, moeten beveiligingsproducten een workflow bieden voor agentenbeheer voor eindgebruikers als een selfservice-optie, en iets soortgelijks voor beheerders, maar met bepaalde beperkingen. Bijvoorbeeld, de gebruiker zou alleen bevoegd zijn om de workflow te gebruiken voor zijn aangewezen agenten en zou niet het recht hebben om het door de beheerder vastgestelde beleid te omzeilen.

Segmentatie en nul vertrouwen

De macro’s en dynamische microsegmentatie van AI-bronnen zijn een effectieve eerstelijnsveiligheidsmaatregel. De evolutie van segmentatietechnologieën zal een fundamentele rol spelen bij het beheer van de grote schaal van agenten en het verkeer dat door de agenten wordt gestart. Dit omvat labeling die wordt gecontroleerd door de software voor zowel oorsprong- als bestemmingsagenten.

Het is essentieel om zero trust-praktijken toe te passen op de agenten, te beginnen met minder bevoorrechte toegang. Een agent kan de toegangsrechten van de gebruiker erven nadat hij aan boord is geweest, maar beveiligingsproducten moeten specifieke authenticatie- en autorisatie-opties bieden om de gedefinieerde reikwijdte af te dwingen.

Inspectie en handhaving van veiligheid

Traditionele zero trust-praktijken richten zich op de “toegangscontrole” van de applicatie, waarbij vaak andere belangrijke beveiligingscontroles worden verwaarloosd. Gezien de dynamische aard van de agenten, moet alle communicatie tussen agenten – of tussen een agent en een traditionele bron (zoals een databaseapplicatie) – continu worden geïnspecteerd en toegepast in realtime.

Dit wordt bereikt door verschillende applicatieproducten te gebruiken in lijn met verbeterde functies zoals “semantische inspectie” met behulp van lichtgewicht modellen geïntegreerd in de inspectiemotor. De inspectie en handhaving zijn automatisch, passen zich aan aan de snelheid en schaal van de agenten. In deze rol blijft de menselijke gebruiker “buiten de cyclus” en houdt toezicht op het proces in plaats van direct betrokken te zijn bij elke beslissing.

Afhankelijk van waar de agenten worden gedistribueerd, kan de communicatie van agenten worden ingedeeld in use cases “Toegang” en “Cloud East-West”:

- In het geval van “Toegang” kan de AI-agent zich bevinden op het apparaat van een externe gebruiker, gedistribueerd worden in een externe tak of fungeren als een “MCP-server” gepositioneerd voor SaaS-applicaties en tools in de privé-/openbare cloud of in het datacenter.

- In het geval van “Cloud East-West” communiceren de agenten samen binnen dezelfde cloud en datacenter of via clouds en datacenters. Wanneer de communicatie zich uitstrekt tot datacenters of clouds, wordt deze getransporteerd naar het privé-inter-dec-netwerk of inter-cloud van de klant, niet blootgesteld aan het algemene openbare netwerk of internet.

Een effectieve beveiligingsoplossing voor de agent moet een uniforme aanpak hebben voor alle gevallen van netwerkgebruik en communicatie. De oplossing moet voldoen aan twee ogenschijnlijk tegenstrijdige vereisten: om in realtime en met lage latentie te zijn, met diepe en volledige beveiligingscontroles. Deze “tegenstrijdige” doelstelling is niet uniek voor agenten; het was het referentiepunt voor op netwerk gebaseerde beveiligingsoplossingen gedurende tientallen jaren. De schaal en intelligentie van de agenten AI tillen echter deze vereiste naar een nieuw niveau.

Beveiligingsprofessionals worden aangemoedigd om de beveiligingsoplossingen grondig te onderzoeken op hun volledigheid, consistentie en efficiëntie bij het beheren van de schaal en de unieke dynamiek van AI-agenten.

Aanpassing en intrekking van de rol

De autorisatie van een agent is niet statisch. De agent kan verzoeken indienen die een uitbreiding van zijn oorspronkelijke autorisatie vereisen. Veiligheidsinspecties kunnen afwijkingen in de agentcommunicatie en verzoeken detecteren en besluiten om de toegang van de agent te beperken, toe te staan of in te trekken.

Beveiligingsoplossingen moeten mechanismen bieden om de rechten en rollen van de agent te reguleren en in te trekken indien nodig. Dit vereist samenwerking zonder onderbreking in autorisatie- en applicatiefuncties.

Conclusies

Naarmate organisaties het potentieel van kunstmatige intelligentie-agenten omarmen, wordt de ontwikkeling van beveiligingspraktijken fundamenteel. Bestaande beveiligingsoplossingen gebaseerd op traditionele benaderingen hebben moeite om de schaal, snelheid, dynamiek en autonomie van AI-agenten bij te houden. Door workflows voor onboarding, autorisatie, segmentatie, inspectie, handhaving en beheer van rollen te heroverwegen, kunnen beveiligingsteams meer adaptieve en veerkrachtige verdedigingen opbouwen. De uitbreiding van zero trust-principes met semantische inspectie voor agentomgevingen garandeert dat kunstmatige intelligentie-agenten veilig worden geïntegreerd, dynamisch worden beheerd en voortdurend worden beschermd tegen opkomende bedreigingen. Uiteindelijk zal een alomvattende en verreikende veiligheidsstrategie essentieel zijn om de voordelen van kunstmatige intelligentie-agenten te benutten door de activiteiten en organisatorische processen te beschermen.

We horen graag wat u van dit artikel vindt! Stel een vraag en blijf in contact met Cisco Security via sociale media.

Cisco Security Social Media

LinkedIn

Facebook

Instagram

X

Delen: