Decryptie is een essentiële pijler in de strijd tegen moderne cyberdreigingen, waardoor organisaties in staat zijn om versleuteld webverkeer te onderzoeken en verborgen risico’s te onthullen. In een tijd waarin vrijwel alle online communicatie versleuteld is, inclusief die gebruikt door cybercriminelen, zijn robuuste decryptiebeleidsregels essentieel om malware te detecteren en te blokkeren, commando- en controle-netwerken te identificeren en webapplicatieaanvallen te voorkomen. Echter, het configureren van decryptiebeleidsregels kan complex en uitdagend zijn vanwege verschillende factoren.

Uitdagingen bij het configureren van decryptiebeleidsregels

Decryptieregels moeten een balans vinden tussen granulariteit en eenvoud. Zeer granulaire regels kunnen nauwkeurige controle bieden over welk verkeer wordt gedecodeerd, maar kunnen ook complex en moeilijk te beheren worden. Eenvoud helpt bij gemakkelijker beheer en vermindert het risico op verkeerde configuratie. De volgorde waarin decryptieregels worden geëvalueerd is essentieel. Regels worden meestal van boven naar beneden verwerkt en de eerste overeenkomstige regel wordt toegepast. Dit betekent dat de meest specifieke regels hoger moeten worden geplaatst om ervoor te zorgen dat ze eerder worden toegepast dan meer algemene regels.

Netwerken zijn dynamisch, met frequente veranderingen in applicaties, services en gebruikersgedrag. Decryptieregels moeten regelmatig worden bijgewerkt om zich aan te passen aan deze veranderingen en effectief te blijven bij het aanpakken van nieuwe dreigingen en verkeerspatronen. Decryptieregels interageren vaak met andere beleidsregels, zoals toegangscontrole en indringerpreventie. Het is belangrijk om deze onderlinge afhankelijkheden in overweging te nemen om ervoor te zorgen dat wijzigingen in decryptieregels andere beveiligingsmaatregelen niet onbedoeld beïnvloeden. Verkeerd geconfigureerde decryptieregels kunnen leiden tot valse positieven, waarbij legitiem verkeer ten onrechte wordt gedecodeerd of geblokkeerd, en valse negatieven, waarbij schadelijk verkeer onopgemerkt blijft. Nauwkeurige overeenkomstcriteria zijn essentieel om deze problemen tot een minimum te beperken.

Elke decryptieregel die op het verkeer wordt toegepast, verbruikt systeembronnen. Het overbelasten van het systeem met te veel complexe regels kan de prestaties verminderen, dus het is belangrijk om de configuraties van de regels te optimaliseren om een balans te vinden tussen beveiligingsbehoeften en beschikbare bronnen.

Decryptieregels moeten worden geconfigureerd om een verscheidenheid aan versleutelingsprotocollen en cipher suites te verwerken. Zorgen voor compatibiliteit met de nieuwste standaarden, zoals TLS 1.3, is essentieel om de beveiliging en functionaliteit te handhaven. Het decoderen van verkeer van sites met persoonlijke, financiële of gezondheidsgerelateerde informatie kan privacykwesties opleveren, wat een zorgvuldige configuratie van beleidsregels vereist om dit verkeer te omzeilen.

Ondanks deze uitdagingen biedt Cisco Secure Firewall 7.7 intelligente decryptiebypass-oplossingen als onderdeel van de verbeterde decryptiewizard om het maken van beleidsregels te vereenvoudigen en het gebruik van middelen te optimaliseren, waardoor decryptie beheersbaarder en effectiever wordt, met de focus op decryptiemogelijkheden om de beveiligingszichtbaarheid en effectiviteit te waarborgen.

Decryptiebeleid Wizard: belangrijkste functies en mogelijkheden

Cisco Secure Firewall 7.7 pakt deze uitdagingen aan met geavanceerde decryptiemogelijkheden, met name door verbeteringen in de decryptiewizard. Deze functies maken het eenvoudiger om effectieve beleidsregels te maken met behoud van beveiliging, prestaties en privacy.

Intelligente decryptiebypass

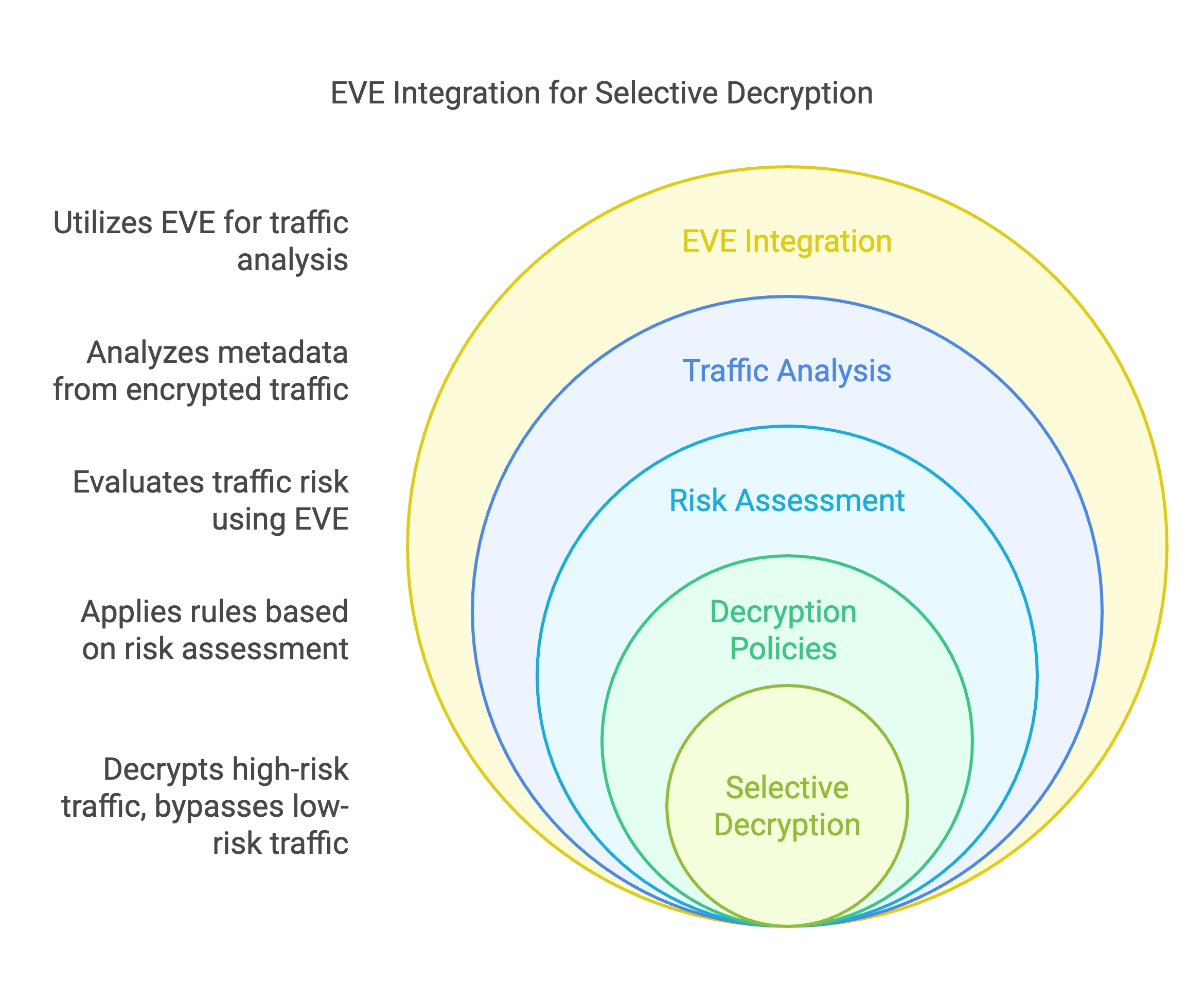

De functie Intelligente Decryptiebypass maakt gebruik van de Cisco Encrypted Visibility Engine (EVE) om versleuteld verkeer te analyseren en risiconiveaus te bepalen zonder de noodzaak van decryptie. EVE maakt gebruik van metadata uit TLS Hello-clientpakketten zoals TLS-versies, Cipher Suites, TLS-extensies, enz. Deze informatie helpt bij het identificeren van de toepassing, zelfs wanneer de payload is versleuteld.

Met behulp van geavanceerde machine learning-algoritmen kan Eva afwijkingen detecteren en verkeer classificeren. Deze algoritmen leren van bekende patronen van zowel legitiem als schadelijk verkeer, waardoor potentiële bedreigingen kunnen worden geïdentificeerd. Eva creëert vingerafdrukken op basis van bekende verkeerspatronen van specifieke applicaties of services. Deze vingerafdrukken stellen Eva in staat om het soort verkeer te herkennen en te beoordelen of het typisch of abnormaal is. Door het risiconiveau van verschillende soorten verkeer te beoordelen, bepaalt het welke verbindingen veilig de decryptie kunnen omzeilen.

Op basis van de risicobeoordeling van Eva kan de firewall vervolgens:

- Decryptiebypass: Voor verbindingen met een laag risico, met name die naar vertrouwde websites gaan (bepaald door de URL-categorie reputatie van de bestemming).

- Decryptiebeleid toepassen: Gebruik een “client threat” -conditie, op basis van de evaluatie van EVE, om selectief verkeer met een hoger risico te decoderen.

Door het omzeilen van decryptie voor laagrisico-verbindingen bespaart de functie systeembronnen, voorkomt onnodige verwerkingsbelasting op apparaten door het vroegtijdig beëindigen van de TLS-handshake voor het omzeilde verkeer. Deze optimalisatie verbetert de algehele prestaties en zorgt ervoor dat middelen worden toegewezen aan het decoderen van hoogrisicoverkeer waar de beveiligingswinst het grootst is. Het omzeilen van decryptie voor niet-bedreigend verkeer vermindert de algemene rekenkundige kosten, waardoor het systeem zich kan concentreren op kritieke gebieden waar bedreigingen waarschijnlijker zijn.

Verbeterde decryptiewizard

De verbeterde wizard biedt een vereenvoudigde interface met one-click opties voor het instellen van decryptiebeleidsregels. Deze eenvoud vermindert de typische complexiteit die gepaard gaat met handmatige beleidsinstellingen.

- Bypassen van gevoelige URL’s: De wizard biedt eenvoudige opties om decryptie te omzeilen voor URL’s die zijn gekoppeld aan gevoelige gegevens, zoals financiële en gezondheidswebsites, om privacy te waarborgen.

- Beheer van niet-decrypteerbare applicaties: Maakt eenvoudige configuratie mogelijk om applicaties die niet kunnen worden gedecodeerd vanwege protocolbeperkingen of privacykwesties te omzeilen, waardoor het beheer van beleidsregels wordt vereenvoudigd.

De intuïtieve opzet van de wizard maakt deze toegankelijk voor beheerders van alle ervaringsniveaus, waardoor de tijd en moeite die nodig is om effectieve decryptiebeleidsregels in te stellen wordt verminderd.

Door het proces van het identificeren van gevoelige URL’s en niet-decrypteerbare applicaties te automatiseren, vermindert de wizard de behoefte aan voortdurende handmatige aanpassingen. Deze efficiëntie zorgt ervoor dat beleidsregels effectief en up-to-date blijven zonder constante administratieve input.

Het instrument zorgt ervoor dat beveiligingsbeleidsregels de privacy van gebruikers niet schaden door het proces van het uitsluiten van gevoelige communicatie van decryptie te vereenvoudigen.

Blokkeren van oudere TLS-versies

De wizard stelt beheerders in staat om verkeer dat gebruikmaakt van oudere en minder veilige versies van TLS en SSL te blokkeren. Dit omvat versies zoals SSL 3.0, TLS 1.0 en TLS 1.1, die bekende kwetsbaarheden hebben en vatbaar zijn voor verschillende soorten aanvallen. Door verouderde TLS-versies te blokkeren, voorkomt de firewall potentiële exploits die de kwetsbaarheden van deze oudere protocollen benutten, zoals de POODLE-aanval op SSL 3.0.

Veel beveiligingsstandaarden en -voorschriften vereisen het gebruik van bijgewerkte versleutelingsprotocollen. Het blokkeren van oudere versies helpt organisaties om aan deze eisen te voldoen door ervoor te zorgen dat alleen veilige verbindingen worden toegestaan.

Door het verkeer te beperken tot moderne TLS-versies wordt de aanvalsmogelijkheid verminderd, waardoor het risico op verschillende schadelijke aanvallen zoals interceptieaanvallen, downgradingsaanvallen, replay-aanvallen en exploits van kwetsbaarheden in verouderde protocollen of zwakke encryptiemechanismen wordt geminimaliseerd, waardoor het onderscheppen of manipuleren van versleutelde communicatie wordt voorkomen.

Certificaatstatusbeheer

De wizard bevat opties om verkeer te blokkeren op basis van de status van digitale certificaten. Dit omvat het controleren van verlopen en ongeldige handtekeningen en nog niet geldige certificaten die worden gebruikt om veilige verbindingen tot stand te brengen.

Ongeldige of gecompromitteerde certificaten kunnen worden misbruikt in aanvallen waarbij een aanvaller de communicatie onderschept en manipuleert. Door ze te blokkeren, helpt de firewall dergelijke beveiligingsinbreuken te voorkomen. Door ervoor te zorgen dat alleen geldige certificaten worden geaccepteerd, wordt het vertrouwen in de integriteit van versleutelde sessies versterkt, waardoor ongeautoriseerde entiteiten niet kunnen worden geïmpersonaliseerd als legitieme servers.

De geautomatiseerde beheer van de certificaatstatus via de wizard vereenvoudigt de toepassing van beveiligingsbeleid, vermindert de administratieve overhead en zorgt voor consistente bescherming over het netwerk.

Algehele impact

Deze functies verbeteren gezamenlijk de mogelijkheid van Cisco Secure Firewall om versleuteld verkeer efficiënt te beheren. Door EVE te gebruiken en de creatie van beleidsregels te vereenvoudigen, behoudt het systeem een solide beveiliging, optimaliseert het het gebruik van middelen en respecteert het de privacy van gebruikers, waardoor decryptiebeleidsregels zowel effectief als duurzaam zijn in dynamische netwerkomgevingen.

Decryptiebeleid Verbeteringen in de decryptiewizard in Cisco Secure Firewall 7.6 en 7.7

De decryptiewizard, geïntroduceerd in versie 7.4, is aanzienlijk verbeterd in Cisco Secure Firewall 7.6 en 7.7. Deze updates vereenvoudigen het configuratieproces door automatisch bypass-regels toe te voegen, bekend als non-decrypt (DND) of decryptie-uitsluitingen, voor gespecificeerd uitgaand verkeer, waardoor de configuratie van beleidsregels efficiënter wordt.

In versie 7.6 kan de wizard automatisch de decryptie omzeilen voor gevoelige URL-categorieën, unieke niet-decrypteerbare namen en niet-decrypteerbare applicaties.

Versie 7.7 breidt deze mogelijkheid verder uit om ook zeer laagrisico-verbindingen op te nemen, waardoor een meer alomvattende en intuïtieve aanpak mogelijk is om met versleuteld verkeer om te gaan, genaamd intelligente decryptie of selectieve decryptie. Bovendien stelt de wizard beheerders in staat om verouderde TLS-versies te blokkeren en ongeldige certificaatstatussen te beheren, waardoor de beveiliging wordt verbeterd door kwetsbaarheden die

BRON

Versnel AI-innovatie met Cisco Nexus Hyperfabric-oplossingen

Terwijl kunstmatige intelligentie (AI) industrieën wereldwijd transformeert, heeft de vraag naar robuuste, schaalbare, hoogwaardige infrastructuur een recordhoogte bereikt. Bij NVIDIA GTC hebben we onlangs de volgende generatie Cisco Nexus Hyperfabric-opties…

AI integreren in DevNet Learning Labs

Probleemloze LLM-toegang DevNet Learning Labs biedt ontwikkelaars vooraf geconfigureerde in-browser-omgevingen voor praktijkgericht leren, zonder enige configuratie- of omgevingsproblemen. Start een laboratorium en je kunt binnen enkele seconden coderen. We voegen…