Het GovWare Security Operations Center is een samenwerkingsinitiatief met Cisco voor de GovWare Conferentie en Tentoonstelling 2025 – GovWare Security Operations Center 2025

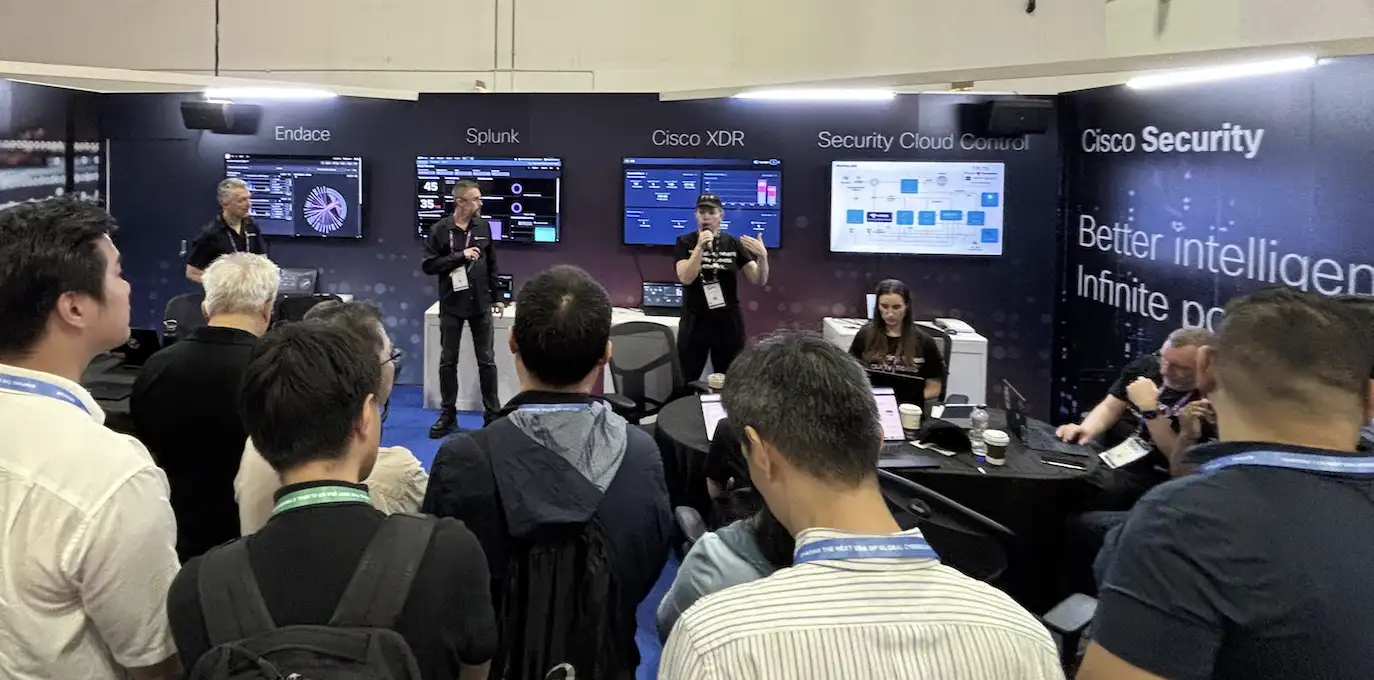

Na succesvolle implementaties van Security Operations Centers (SOC’s) op RSAC 2025, Black Hat Asia en Cisco Live San Diego 2025 heeft het Cisco ASEAN-managementteam het eerste SOC voor GovWare goedgekeurd. Dit initiatief vereiste nauwe samenwerking met GovWare, Image Engine en het Marina Bay Sands (MBS) Network Operations Center (NOC) om een veilig conferentienetwerk voor deelnemers te creëren, beveiligd door het SOC.

Het SOC werd opgericht met drie hoofdmissies:

- Om te beschermen – Zorg voor de veiligheid van het GovWare 2025-netwerk door het te verdedigen tegen alle vormen van bedreigingen en aanvallen, zowel van interne als externe bronnen.

- Opvoeden – Verbeter het begrip en bewustzijn van de deelnemers door middel van boeiende SOC-rondleidingen en diepgaande blogcontent.

- Innoveren – Voortdurend verbeteren van beveiligingsmogelijkheden door nieuwe integraties te ontwikkelen en te implementeren, processen te verfijnen, workflows te optimaliseren en automatiseringen te implementeren, en samen te werken met kunstmatige intelligentie.

Deelnemers werden uitgenodigd om lid te worden van het gratis en veilige GovWare 2025-netwerk, aangemoedigd om de beste beveiligingspraktijken te volgen en gevraagd om de algemene voorwaarden en gedragscode van de GovWare Conferentie & Tentoonstelling 2025 te accepteren, evenals het privacybeleid voor gegevensbescherming.

Gegevensbescherming en privacy zijn belangrijke zorgen voor het SOC-team. Aan het einde van de conferentie werden de gegevens vernietigd en werd een vernietigingscertificaat ingediend bij het management van GovWare.

Het SOC-team heeft hard gewerkt aan het identificeren, detecteren en helpen oplossen van bedreigingen wanneer het apparaat of de account van een deelnemer gecompromitteerd of onveilig was.

Het GovWare SOC werd succesvol geïmplementeerd in slechts twee dagen, dankzij uitgebreide pre-planning en gespecialiseerde expertise. Deze snelle installatie werd vereenvoudigd door:

- De implementatie van ‘SOC in a Box’, een op maat gemaakte hardwareoplossing ontwikkeld op basis van jarenlange ervaring op de RSAC-conferentie, waardoor snelle connectiviteit met MBS, Splunk Enterprise Security en Cisco Security Cloud mogelijk is.

- Voortbouwend op bewezen expertise, workflows en procedures van de RSAC 2025 en Cisco Live San Diego SOC’s, waarbij veel ervaren ingenieurs zowel on-site implementatie als speciale ondersteuning op afstand bieden.

- Het integreren van geavanceerde innovaties en beveiligingspraktijken die zijn ontwikkeld gedurende tien jaar van het beschermen van het Black Hat-netwerk, dat wordt erkend als het meest vijandige ter wereld.

- In samenwerking met Endace, een hooggekwalificeerde full packet capture-provider, wiens fundamentele ervaring op de RSAC-conferentie en Cisco Live San Diego in 2025 van cruciaal belang was en werd uitgebreid tot hun toewijding aan GovWare.

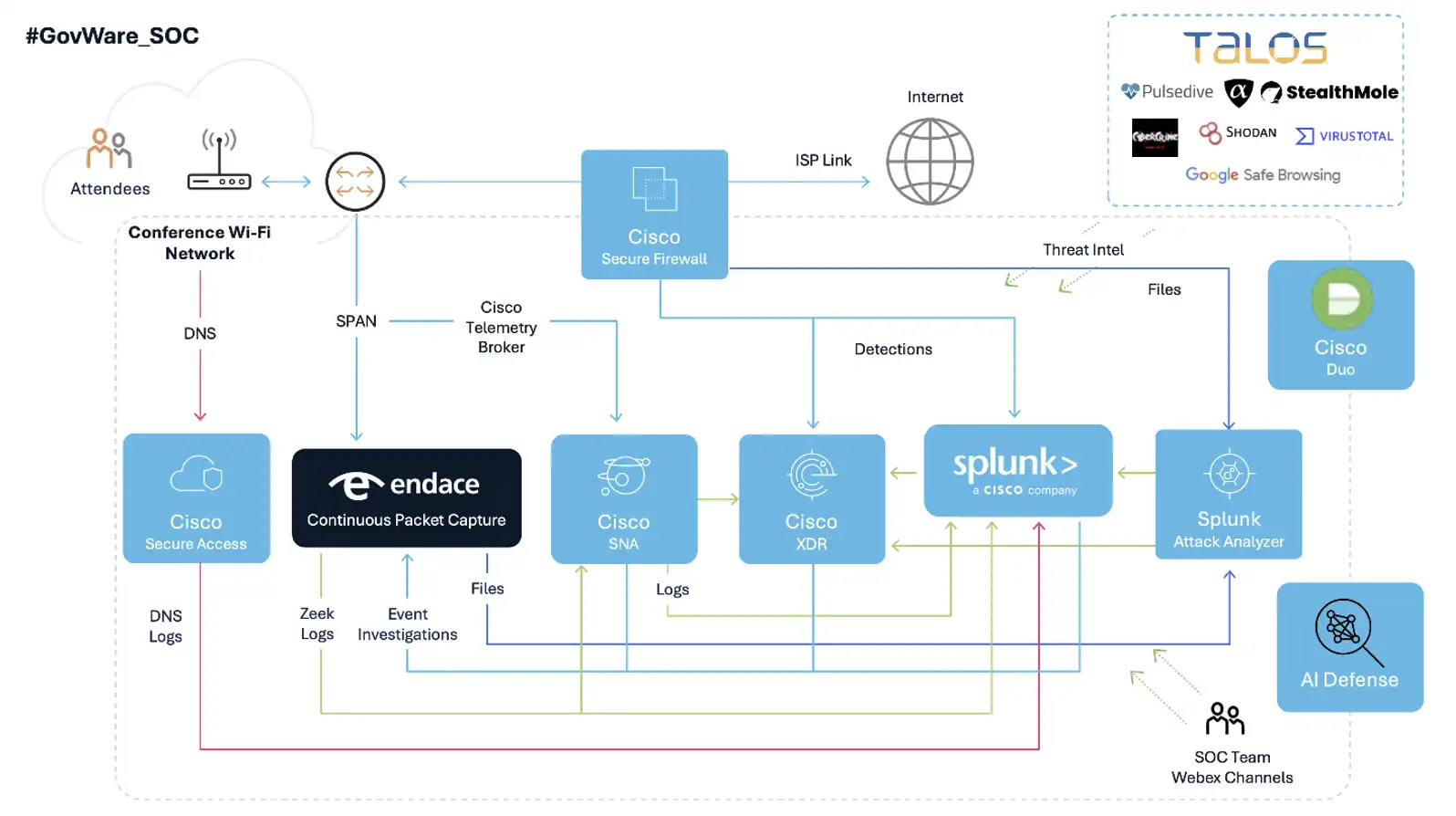

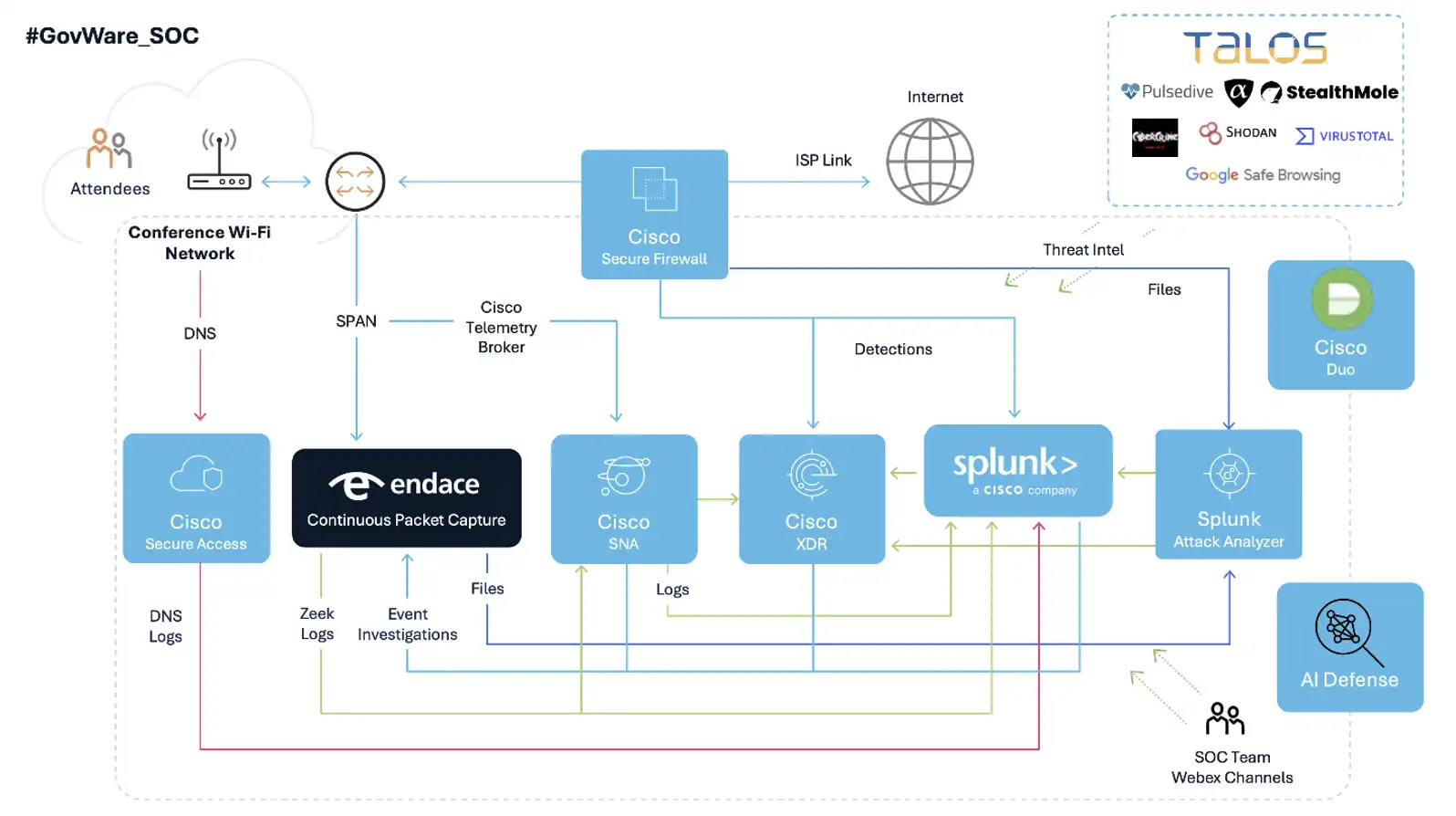

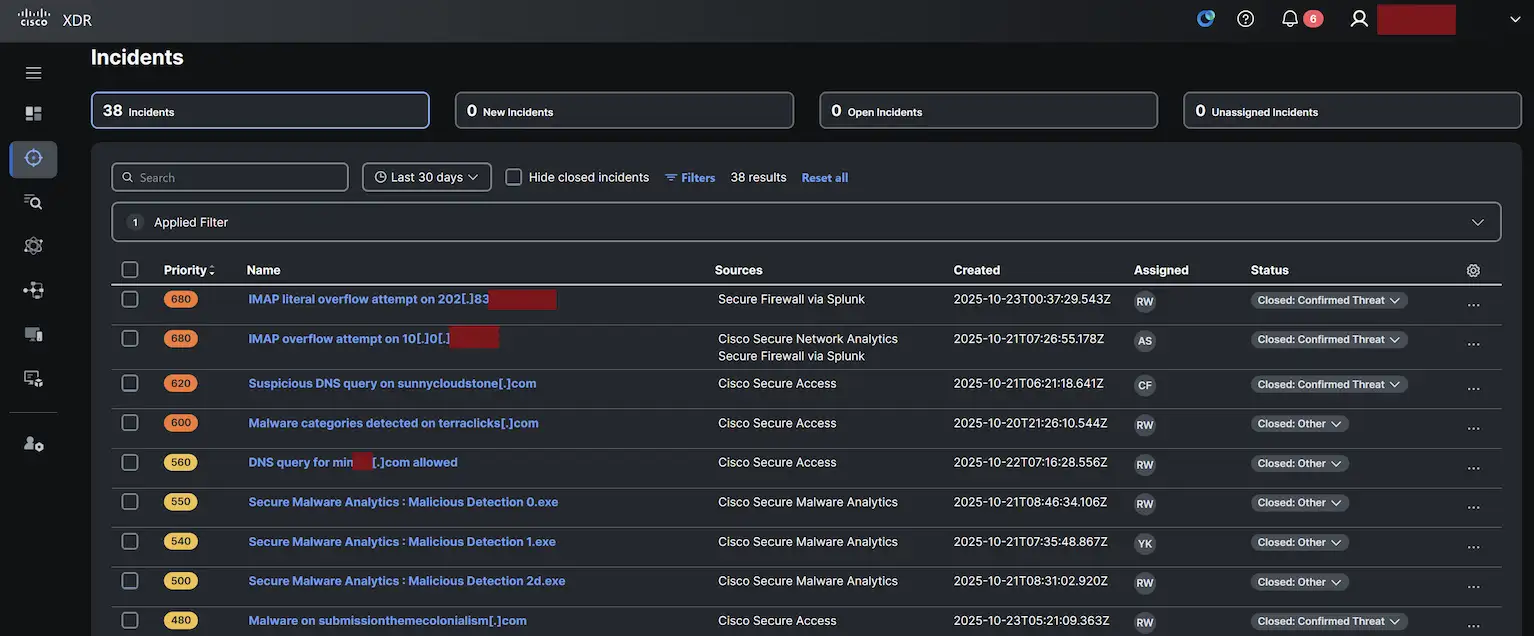

De SOC-architectuur

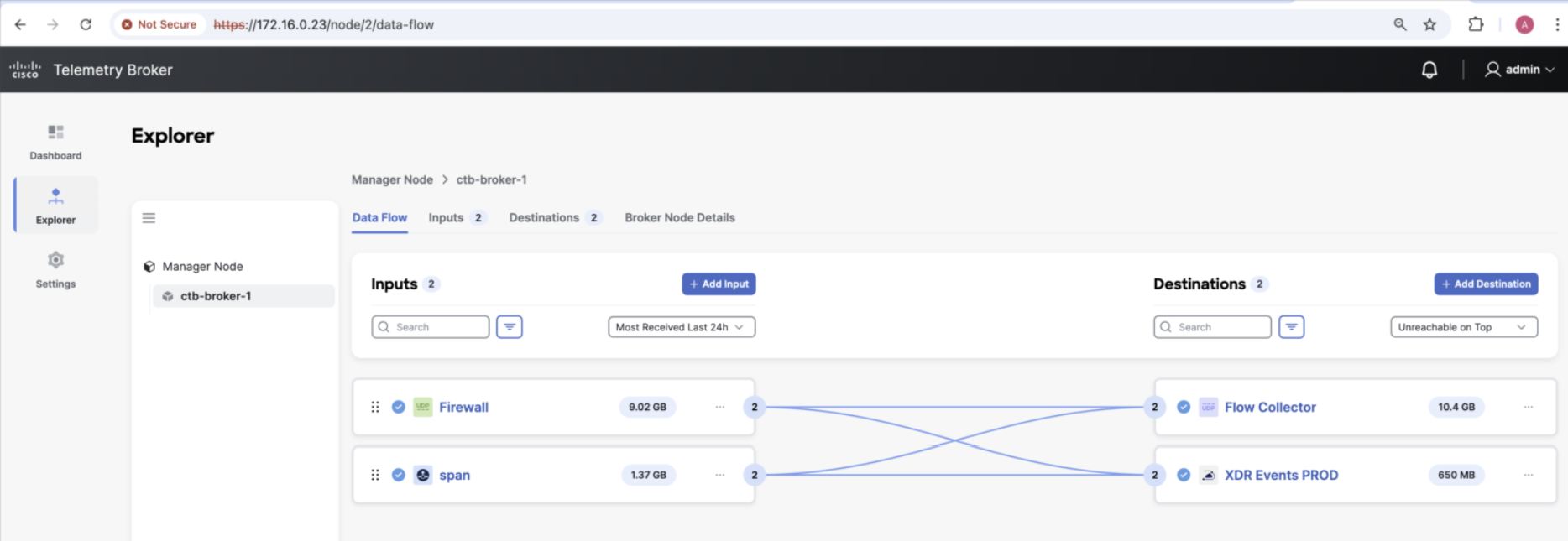

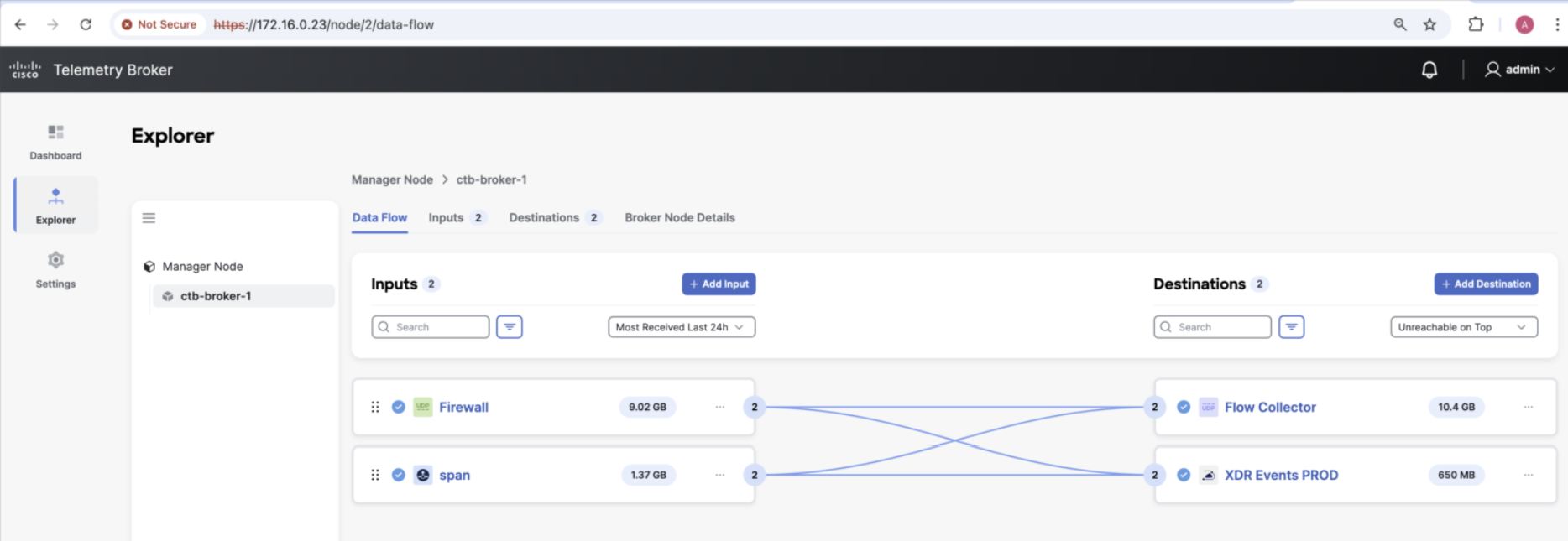

Het SOC-team integreerde met het NOC om virtuele apparaten “SOC in the Box” en Cisco Secure Access voor DNS te verbinden. Ze creëerden een Switched Port Analyzer (SPAN)-feed van netwerkverkeer van Cisco Secure Firewall/Firepower inline protection en stuurden deze naar het EndaceProbe packet capture-platform om al het netwerkverkeer vast te leggen, waardoor het gemakkelijker werd om afwijkend gedrag te analyseren. EndaceProbe genereerde en verwerkte ook metadata, waaronder Zeek-logs, in het Splunk enterprise security-platform. Endace reconstrueerde en filterde de inhoud van het bestand en gaf het door aan Splunk Attack Analyzer (en vervolgens aan Secure Malware Analytics) voor sandboxing en analyse.

De volgende afbeelding toont het vastleggen van firewall-syslog-logboeken en SPAN-gegevens van de switch en deze vervolgens naar Flow Collector sturen, zodat de logboeken kunnen worden opgeslagen in Cisco Secure Network-analyses. Een kopie van de logboeken wordt ook naar de Cisco XDR-cloud gestuurd voor analyse en detectie.

Het SOC-team gebruikte Duo Central voor single sign-on-toegang tot tools, zowel on-site als in de cloud.

Het gebruik van cloudgebaseerde oplossingen, met name XDR en Splunk Cloud, is essentieel gebleken voor het maximaliseren van efficiëntie en het verminderen van de arbeid binnen het beperkte installatievenster. Vooraf geconfigureerde gegevens en instellingen, met name de Splunk-dashboards van de innovaties van Ivan Berlinson, werden naadloos geïntegreerd uit eerdere opdrachten.

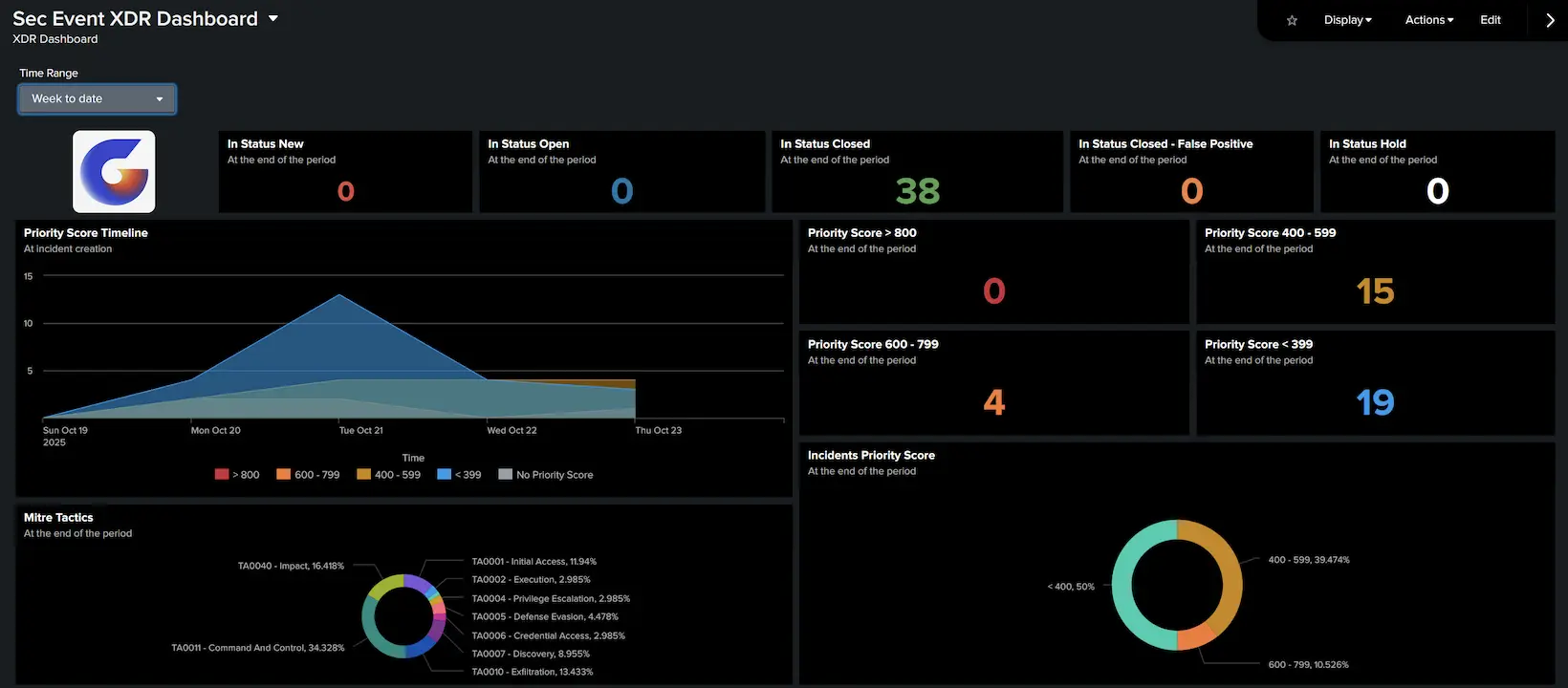

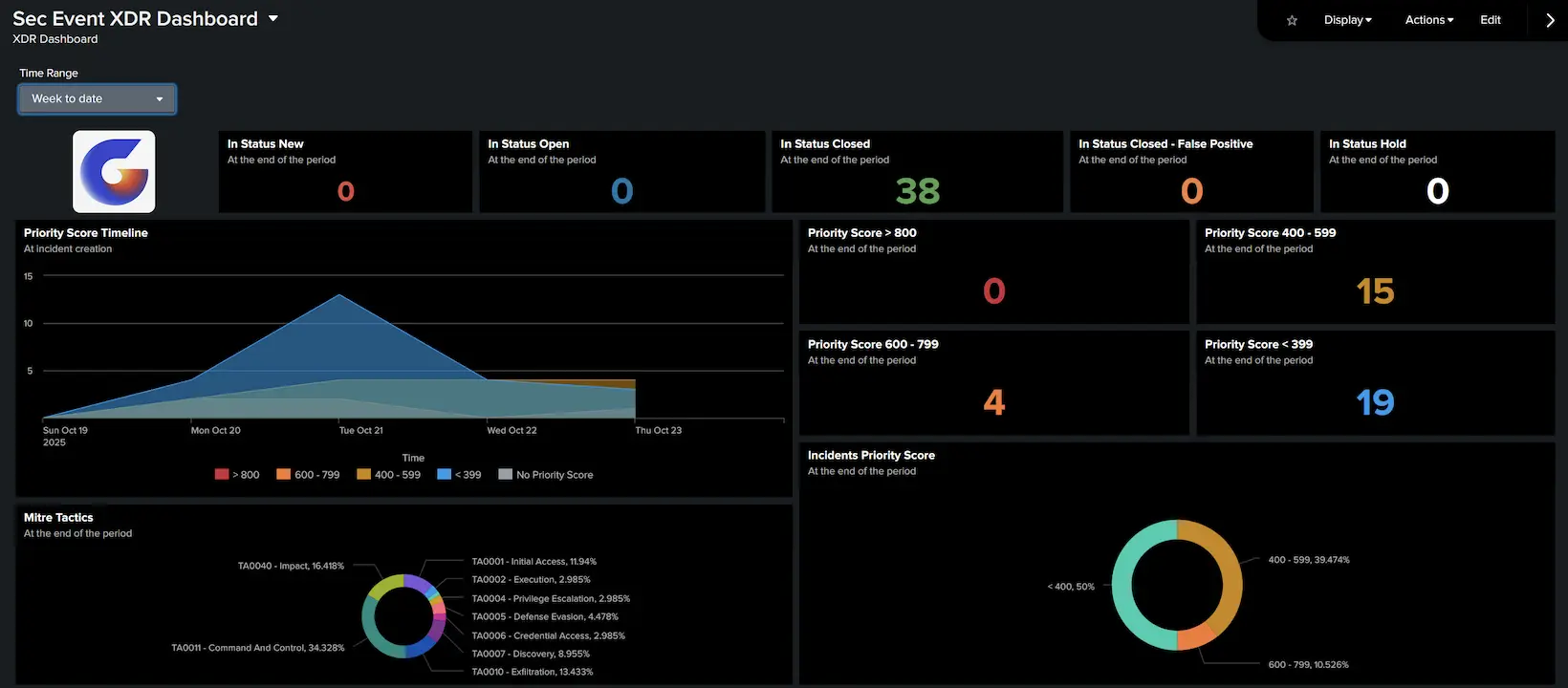

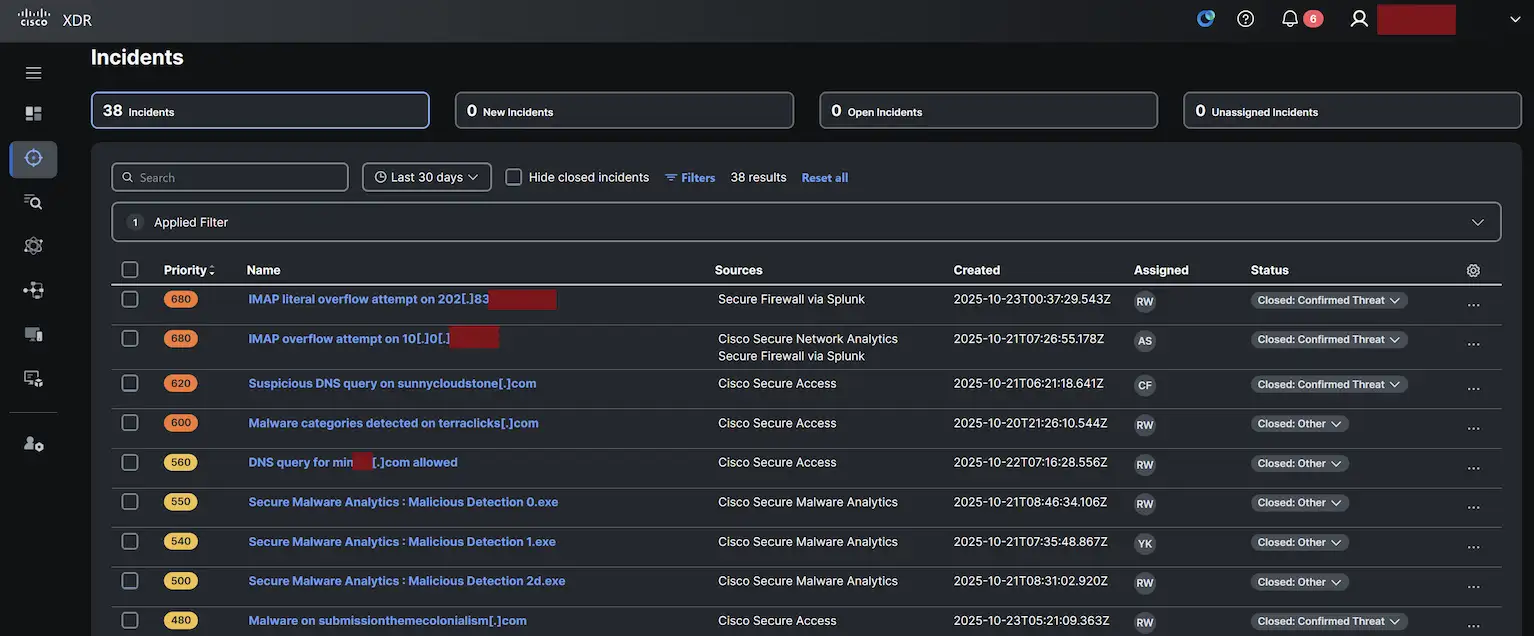

De incidenten werden geanalyseerd door Tier 1/Tier 2-analisten in Cisco XDR, met dreiginformatie geleverd door Cisco Talos en licenties geschonken door alphaMountain, Pulsedive en StealthMole, samen met bronnen uit de gemeenschap.

Wanneer escalaties naar Tier 3-incidentresponders nodig waren, werd het verrijkte incident verzonden van Cisco XDR naar Splunk Enterprise Security.

AI Defense werd geïmplementeerd om de cloudinfrastructuur van het SOC te beschermen, samen met Cisco Identity Intelligence.

De statistieken

Statistieken zijn altijd een belangrijk onderdeel van SOC-tours. Hieronder vindt u de statistieken van het evenement van dit jaar.

| Deelnemers (GovWare) | 14.000+ |

| Totaal aantal vastgelegde pakketten (Endace) | 1,5 miljard |

| Totaal aantal opgenomen logboeken (Splunk) | 59,2 miljoen evenementen |

| Totaal aantal sessies (eindpunt) | 34,9 miljoen |

| Totaal aantal unieke apparaten (op MAC-adres, DHCP) | 1.600+ |

| Totaal aantal pakketten dat naar schijf is geschreven (Endace) | 1,4 terabytes |

| Totaal aantal logboeken dat naar de cloud is geschreven (Splunk) | 59,2 miljoen evenementen |

| Maximaal bandbreedtegebruik (Endace) | 200Mbps |

| DNS-verzoeken (Cisco Secure Access) | 4,2 miljoen (162 geblokkeerd) |

| Totaal aantal gebruikersnamen/wachtwoorden in platte tekst (Endace) | 35 |

| Unieke apparaten/accounts met gebruikersnamen/wachtwoorden in leesbare tekst (Endace) | 5 |

| Bestanden ingediend voor malwareanalyse (Endace) | 34.705 bestandsobjecten gereconstrueerd door Endace

2.581 verzonden naar Splunk Attack Analyzer 1.382 verzonden naar Secure Malware Analytics |

SOC-resultaten en geleerde lessen

Bekijk blogs van ingenieurs

BRON

Architectonische beslissing bij aanschaf van modellen

Voorheen volgden beslissingen over de infrastructuur van bedrijven jarenlang een bekend patroon: grote plannen maken, één keer kopen, implementeren en jarenlang uitvoeren. Dit model werkte goed toen de omgevingen relatief…

Hoe Cisco-technologie humanitaire hulp ondersteunt

Betrouwbare internettoegang is misschien niet het eerste waar je aan denkt bij humanitaire reacties. Maar voor de vluchtelingenorganisatie van de Verenigde Naties (UNHCR) en haar partners die reageren op de…