Wi-Fi-netwerken voor conferenties vormen een chaotische omgeving waarin duizenden apparaten, elk met hun eigen geschiedenis en configuratie, samenkomen en verbinding maken.

Een veelvoorkomend probleem is dat de laptops en andere apparaten van deelnemers, die zijn geconfigureerd voor ‘veiligere’ thuis- of zakelijke omgevingen, vaak verbinding maken met deze conferentienetwerken met een impliciet vertrouwensniveau. Hierdoor worden gevoelige geheimen blootgelegd, die een opportunistische aanvaller kan misbruiken.

Het Security Operations Center (SOC) van Cisco Live Melbourne loopt voorop in deze uitdaging. Om het netwerk effectief te beschermen en deelnemers op te leiden, moeten onze analisten snel inzicht krijgen in de stroom aan gegevens die door onze systemen stroomt. We maken gebruik van krachtige tools zoals Endace, die ons waardevolle mogelijkheden voor het vastleggen van volledige pakketten biedt en een diepgaand, gedetailleerd beeld biedt van elke byte die door het netwerk gaat. De onbewerkte pakketgegevens zijn echter, hoewel compleet, een ongeorganiseerde bibliotheek. Met tools als Splunk Enterprise Security kunnen we echt waarde eruit halen.

Snelle oriëntatie met het veldoverzicht van Splunk

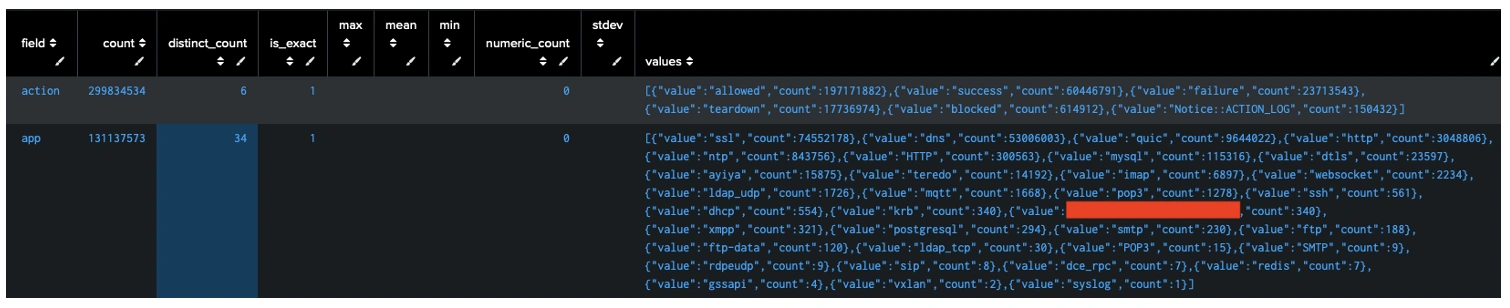

Een van de gemakkelijkste manieren om het begrip van nieuwe logboeken te versnellen, is door Splunk Processing Language (SPL)-opdrachten te gebruiken die zijn ontworpen om snel gegevens te profileren. Het commando fieldsummary is bijzonder krachtig: het analyseert een dataset op beschikbare velden, datatypen, kardinaliteiten en nulwaarden, waardoor analisten snel en duidelijk beeld krijgen van de meest waardevolle velden in een dataset.

Typische stroom: importeer een nieuwe bron, zoek naar interessante velden en voer er een fieldsummary op uit om hun belangrijkste waarden te onthullen, en ga vervolgens verder met gerichte zoekopdrachten en dashboards die zijn afgestemd op de meest informatieve kenmerken van de dataset.

SPL-voorbeeld om snel een nieuwe index te profileren:

index=se_network_endace ```contains all endace packet event logs```

| fieldsummary service path proto app action ```highlight fields that might contain interesting values```Kunt u protocollen ontdekken waarin een aanvaller mogelijk geïnteresseerd is? Hoewel het er nogal wat zijn, zal deze blog zich op een handjevol concentreren.

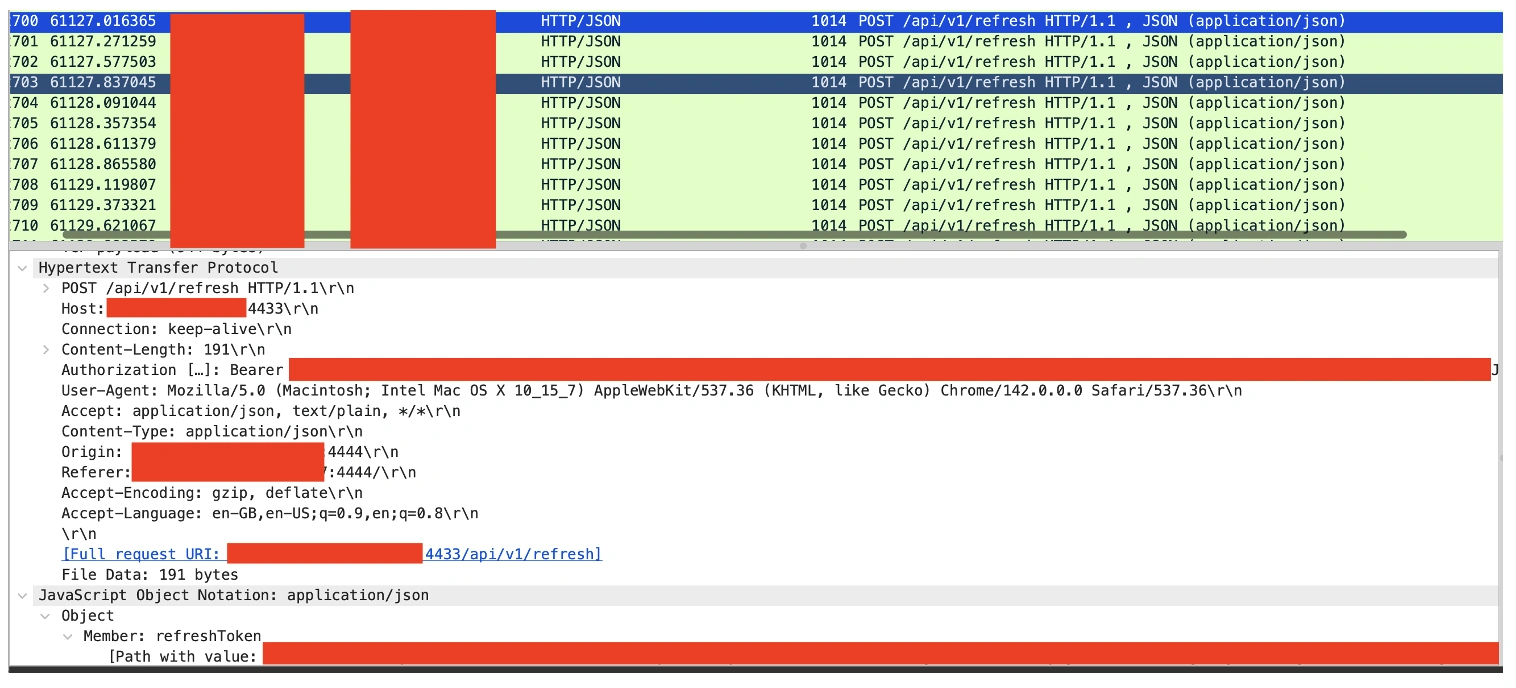

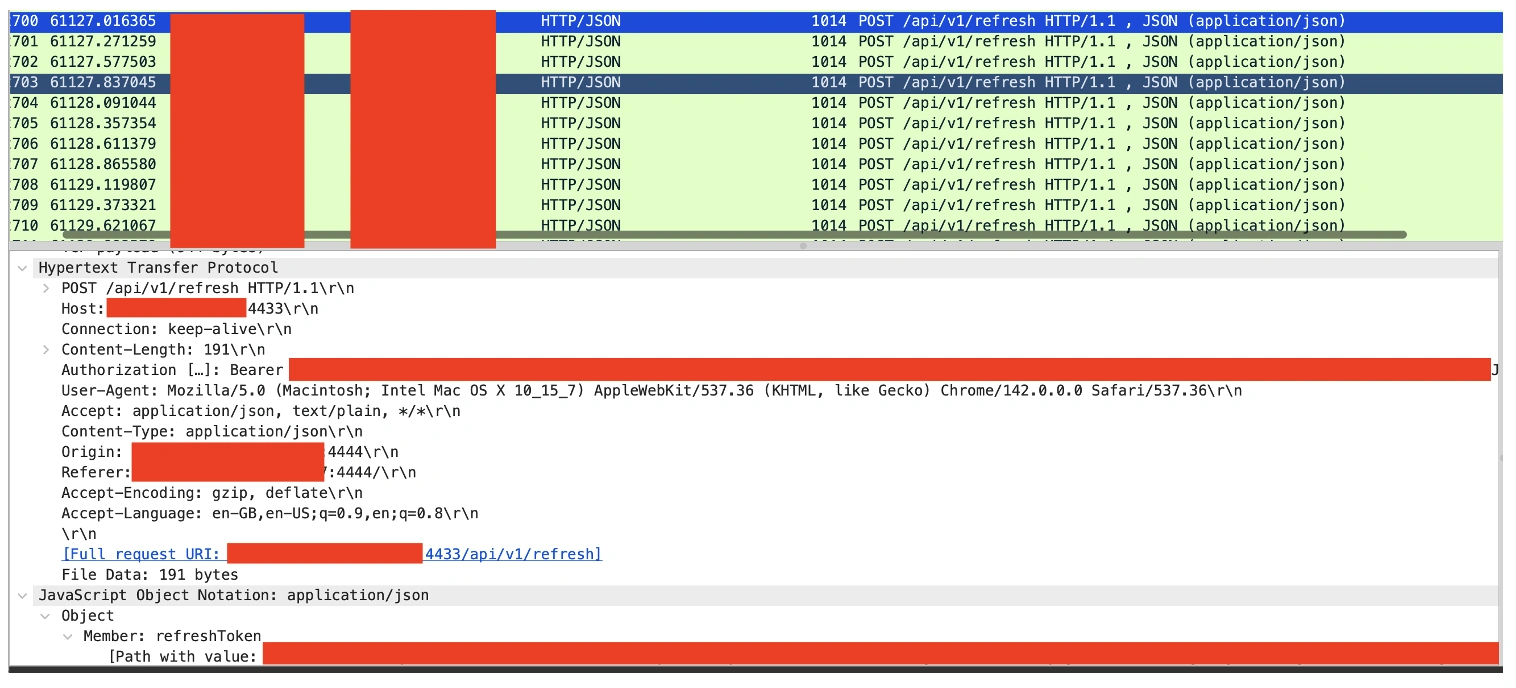

Draaipunt: HTTP- en OAuth 2.0-autorisatieheaders

Zodra we de gegevens beter begrijpen, kunnen we verdergaan met het HTTP-verkeer dat autorisatieheaders bevatte. Moderne webauthenticatie is sterk afhankelijk van TLS om geheimen tijdens de overdracht te beschermen, dus het was erg teleurstellend om de omvang van eenvoudige HTTP-authenticatie te zien.

De uitgebreide pakketregistratie van Endace was van cruciaal belang voor het nauwkeurig reconstrueren van sessies en headers voor validatie. Testen op pakketniveau bevestigden dat het waargenomen autorisatieschema in lijn was met de OAuth 2.0-modellen, algemeen gezien als Bearer- en Refresh-tokens. Iedereen die drager- of vernieuwingstokens verkrijgt, heeft toegang tot de bronnen die deze tokens verlenen totdat ze verlopen of worden ingetrokken.

Waarom over TLS niet kan worden onderhandeld: OAuth 2.0 vertrouwt op Transport Layer Security (TLS) om geheimen via het netwerk te beschermen. Zonder sterke, correct geconfigureerde TLS worden referenties en tokens die in headers worden verzonden, tijdens de overdracht zichtbaar.

Draaipunt: ongebruikelijke Kerberos-activiteit op een conferentienetwerk

Een andere opmerkelijke observatie was de aanwezigheid van Kerberos-activiteit op het gastnetwerk. Kerberos is een veelgebruikt authenticatieprotocol dat doorgaans wordt aangetroffen in interne bedrijfsnetwerken (meestal binnen Active Directory-domeinen). Kerberos maakt gebruik van een vertrouwd Key Distribution Center (KDC) om tijdverlopende tickets uit te geven die op veilige wijze de identiteit bewijzen zonder herhaaldelijk wachtwoorden te verzenden. Klanten verkrijgen een Ticket-Granting Ticket (TGT) van het KDC en vragen vervolgens servicetickets aan om toegang te krijgen tot individuele services. Deze tickets zijn cryptografisch beveiligd en in de tijd beperkt. In de handen van aanvallers kan een Kerberos-ticket worden misbruikt om ongeautoriseerde toegang te verkrijgen, zich lateraal over het netwerk te verplaatsen of bevoegdheden te escaleren door zich voor te doen als legitieme gebruikers, waardoor de ontdekking ervan op het netwerk aantrekkelijk wordt voor aanvallers.

Waarom Kerberos-verkeer belangrijk is voor verdedigers:

- Geheime tentoonstelling: Kerberos op een tijdelijk openbaar netwerk kan duiden op apparaten met bedrijfsconfiguraties in een vergaderomgeving, die zwak gecodeerde geheimen/wachtwoorden kunnen lekken die niet bedoeld zijn voor openbare netwerken.

- Publiek gerichte KDC: Het gebruik van Kerberos op internet duidt op een openbare KDC (mogelijk zelfs een domeincontroller) die een aantrekkelijk doelwit voor aanvallers vormt.

Veelvoorkomende aanvalsoppervlakken waar u rekening mee moet houden (hoog bewustzijn voor verdedigers):

- Pogingen om tickets te reproduceren en na te bootsen: Geldige tickets gedurende hun levensduur hergebruiken om zich voor te doen als een legitieme gebruiker of dienst.

- Zwakke of verkeerd geconfigureerde versleuteling: Het gebruik van verouderde versleutelingen of configuraties die het downgraden, onderscheppen of ontsleutelen van tickets mogelijk maken.

- Kerberoast: Een aanvaller met een geldig ticket kan servicetickets opvragen bij het KDC, die zijn gecodeerd met het serviceaccountwachtwoord. Als het wachtwoord zwak is, kan het worden gekraakt.

- Tijdafwijking en validatiehiaten:Niet-gesynchroniseerde klokken of lakse validatie kunnen de reproductie en acceptatie van tickets waarschijnlijker maken.

De kracht van het ecosysteem

Het Cisco Live SOC illustreerde hoe een modern beveiligingsecosysteem de sterke punten van elk onderdeel versterkt en tegelijkertijd diepere inzichten mogelijk maakt wanneer dat gerechtvaardigd is. Elk platform droeg unieke zichtbaarheid en bewijsmateriaal bij, en elk platform was verbonden met zijn eigen native interfaces voor analyse op expertniveau.

- Splunk:Snelle oriëntatie met veldoverzicht en snelle pinnen voor het zoeken via verschillende telemetrie. Ideaal voor correlatie, dashboards en automatiseringshaken.

- EINDE:Waarheid op aanvraag op pakketniveau. PCAP bevestigde de protocolsemantiek, gereconstrueerde headers en gevalideerd gedrag dat logs alleen niet overtuigend konden aantonen.

- CiscoXDR:Correlatie tussen kruissignalen en incidentbeheer, waaronder Secure Firewall, Secure Access (DNS), Secure Network Analytics en partnertelemetrie. Minder draaistoelanalyse en strakkere reactiecycli.

- Veilige firewall en beveiligde toegang:Inline handhaving en inzichten op DNS-niveau, waardoor detectie in actie wordt omgezet en uitgebreide logboeken voor onderzoeken worden geboden.

- Veilige netwerkanalyse:NetFlow-analyses om afwijkende scan-, beaconing- en verbindingspatronen op schaal aan het licht te brengen.

Samen heeft het ecosysteem zowel de detectie- als de responstijden verkort. Analisten kunnen beginnen met SPL-samenvattingen, overstappen op correlatie in XDR en de cirkel sluiten met pakkettesten in Endace.

Bekijk andere blogs van mijn collega’s bij SOC Cisco Live Melbourne 2026.

Wij willen graag weten wat u ervan vindt! Stel een vraag en blijf verbonden met Cisco Security op sociale media.

Cisco-beveiliging sociale media

LinkedIn

Facebook

Instagram

X